Important security alert from @Disqus. Not a fun situation, but full credit for that disclosure timeline: https://blog.disqus.com/security-alert-user-info-breach …

All’epoca, secondo una stima fornita dalla società ad Agi, i siti italiani che usavano il servizio erano più di diecimila. A servirsene sono numerosi siti di informazione, forum e giornali nazionali. La risposta di Disqus a questa emergenza fa riflettere su quale sia il modo corretto di affrontare un data breach (fuga di dati), in modo da preservare il più possibile le persone i cui dati sono stati rubati e che i fornitori dei servizi hanno il dovere di proteggere.

L’azienda con sede a San Francisco ha saputo dell’intrusione grazie a una segnalazione ricevuta da Troy Hunt, creatore nel 2013 del sito Have I Been Pwned? (Hibp, “Sono stato dato in pegno?”), utilissimo servizio che consente di verificare quali dati sono stati interessati dai vari furti informatici. Hunt ha avvisato Disqus di essere entrato in possesso di una copia dei dati trafugati, e nel giro di 24 ore - il tempo di verificare la segnalazione - l’azienda ha iniziato una procedura di ‘disclosure’, per informare tutti i siti che utilizzano il servizio e gli utenti che hanno un account Disqus. Questo è il modo corretto di procedere.

Lo stesso non si può dire di Microsoft, azienda leader nel campo dell’informatica, di cui si è appreso oggi che è stata vittima nel 2013 di un’intrusione informatica nella quale gli hacker hanno potuto sottrarre la lista di tutte le vulnerabilità all'epoca conosciute e non ancora riparate di alcuni dei più diffusi software al mondo, tra i quali il sistema operativo Windows, come rivelato da Reuters.

La mappa di tutte le 'porte rotte' del mondo

Poco dopo l’intrusione, Microsoft avrebbe silenziosamente cercato di capire se la lista - una mappa di tutte le ‘porte rotte’ dei computer del mondo - era stata effettivamente usata per compiere degli attacchi informatici. Non furono trovate tracce di attacchi riconducibili al furto subito dall’azienda. Le analisi sarebbero state condotte monitorando i dati relativi ai crash dei sistemi, ma come sottolineato da un informatore, soggetti sensibili come i sistemi governativi normalmente non mandano segnalazioni automatiche dei crash, rendendo il monitoraggio poco utile. L’azienda quindi scelse di tenere nascosta l’informazione, impedendo così agli utilizzatori dei sistemi colpiti di approntare delle contromisure. Microsoft, raggiunta da Reuters, ha declinato ogni commento.

L'attacco a Mozilla, che però denunciò subito

L’unico precedente noto di un furto di questo tipo risale al 2015, quando una lista di vulnerabilità era stata sottratta alla Fondazione Mozilla, che sviluppa e mantiene il browser Mozilla Firefox e il client di posta elettronica Thunderbird. In quell’occasione Mozilla denunciò immediatamente l’accaduto dando ampio risalto al fatto, contando così sulla prevenzione degli utenti e sulla collaborazione di altre aziende di software.

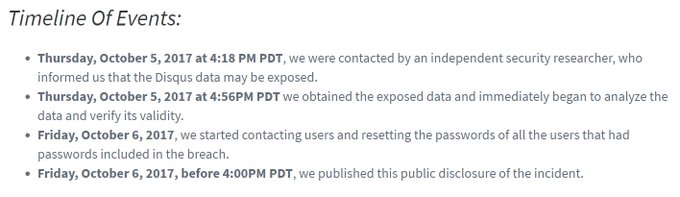

E così ha fatto Disqus la settimana scorsa, quando ha pubblicato sul suo blog un articolo nel quale spiega le circostanze del furto, la cronologia degli eventi e quello che l’utente deve fare per mettere in sicurezza le proprie credenziali. “Il furto ha interessato 17.5 milioni di account. Un terzo di questi includeva password cifrate”, ha spiegato ad Agi Mario Paganini di Disqus. “Gli altri due terzi erano account creati attraverso Google, Facebook o Twitter e dal momento che l’autenticazione per quegli account viene fatta attraverso le loro piattaforme, non siamo in possesso delle password”. All’epoca lo staff di Disqus non era neanche sicuro che ci fosse effettivamente stata un’intrusione informatica nei server. Infatti oggi ha scritto in una mail: “Dopo aver controllato più attentamente, abbiamo ragione di credere che la fuga di dati venga semplicemente da un vecchio backup”.

Il metodo utilizzato da Disqus per cifrare le password fatte per gli account nativi di Disqus è lo Sha-1 ‘salted’. Un esperto ha spiegato ad Agi che “È noto da anni che Sha-1 sia una crittografia facilmente craccabile. Il fatto che sia ‘salted’ (metodo con cui si aggiungono alla stringa criptata dei dati random che rendono più difficile la decodifica, ndr) aiuta, ma un processore moderno se li mangia in un boccone”. Disqus rassicura sul fatto che dal 2012 la cifratura delle informazioni contenute nei loro database è stata aggiornata a metodi più recenti.

La fuga di dati di Disqus in punti

- 5 ottobre 2017, 16:18 PDT: Disqus viene contattata da un ricercatore di sicurezza indipendente che li avvisa che i loro dati potrebbero essere stati compromessi.

- 5 ottobre 2017, 16:56 PDT: Disqus chiede e ottiene i dati esposti e immediatamente comincia ad analizzarli.

- 6 ottobre 2017: Disqus inizia a contattare gli utenti e fa sapere che ha iniziato a ripristinare le password di tutti quelli le cui password sono incluse nella violazione. Al momento di questa informazione non c’è conferma.

- 6 ottobre 2017, entro le 16:00 PDT: Disqus pubblica sul suo blog un post nel quale avvisa gli utenti della segnalazione. Seguono comunicazioni via social.

- 7 ottobre 2017, 16:40 PDT: gli utenti di Disqus iscritti al sistema di alert fornito dal sito Have I Been Pwned? (l’autore è tra loro) ricevono una mail nella quale li si informa che le informazioni relative ai loro account sono state sottratte

- 7 ottobre 2017, entro le 19:45 PDT: Disqus aggiunge un avviso a chiare lettere in cima alla prima pagina del sito dell’azienda

Nonostante Disqus abbia protetto i dati dei suoi utenti - di cui è responsabile - con un metodo crittografico all’epoca già notoriamente insicuro (male), l’azienda ha dato prova di grande capacità di gestione della crisi nata con la segnalazione di Troy Hunt (bene). A dirlo è lui stesso nel suo sito:

“Sono stati estremamente trasparenti e non c’è mai stato un momento nel quale ho pensato che avrebbero provato a rigirare la faccenda a loro favore a scapito della verità”.

La trasparenza è la ragione che spinge molti banditi digitali a ‘bucare’ le piattaforme, solo per dimostrare ai responsabili - e agli utenti che si affidano a loro - che devono prendere più seriamente la sicurezza informatica. In risposta alcune delle più grandi aziende del mondo si sono dimostrate estremamente torbide nella gestione delle intrusioni informatiche che hanno subito. L’ultimo caso riguardante Microsoft ne è la prova, ma vale anche per Yahoo ed Equifax, per citarne solo alcune.

In un suo post, Troy Hunt scrive: “Ho ancora molti altri dati provenienti dalla stessa serie di intrusioni di cui è stata vittima Disqus. Sono abbastanza sicuro che le aziende coinvolte non sanno che sono state violate, e neanche i loro clienti. Sto attualmente lavorando alla divulgazione di queste e francamente, temo come andranno le cose, perché raramente vanno in modo così fluido”. (agi)

Sostieni Agorà Magazine I nostri siti non hanno finanziamento pubblico. Grazie Spazio Agorà Editore

(Copia).jpg)